Los Virus Informáticos son sencillamente programas maliciosos (malwares) que “infectan” a otros archivos del sistema con la intención de modificarlo o dañarlo. Dicha infección consiste en incrustar su código malicioso en el interior del archivo “víctima” (normalmente un ejecutable) de forma que a partir de ese momento dicho ejecutable pasa a ser portador del virus y por tanto, una nueva fuente de infección.

Su nombre lo adoptan de la similitud que tienen con los virus biológicos que afectan a los humanos, donde los antibióticos en este caso serían los programas Antivirus.

Los virus informáticos tienen, básicamente, la función de propagarse a través de un software, no se replican a sí mismos porque no tienen esa facultad como los del tipo Gusano informático (Worm), son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil..

¿Cuál es el funcionamiento básico de un virus?

Las principales vías de infección son:

¿Cómo eliminar un virus informáticos?

¿Cómo protegernos de los virus informáticos?

La prevención consiste en un punto vital a la hora de proteger nuestros equipos ante la posible infección de algún tipo de virus y para esto hay tres puntos vitales que son:

TIPOS DE VIRUSTIPOS DE

TIPOS DE VIRUS

Sobig

Sobig es un gusano que se propagó a gran velocidad durante el año pasado a través del correo electrónico y de unidades de red compartidas, creando copias de sí mismo en aquellas a las que consigue acceso. También actuó como un troyano, conectándose cada hora a una serie de direcciones de Internet para descargar actualizaciones de sí mismo.

Blaster

Blaster, que afectó a millones de usuarios de todo el mundo, es un gusano cuya finalidad era recolectar computadoras para realizar un ataque de denegación de servicio contra el sitio web de Microsoft, windowsupdate.com. Se aprovechaba de un agujero en la seguridad de Windows 2000 y Windows XP, concretamente en el software que permite compartir archivos con otras máquinas.

Blaster, que afectó a millones de usuarios de todo el mundo, es un gusano cuya finalidad era recolectar computadoras para realizar un ataque de denegación de servicio contra el sitio web de Microsoft, windowsupdate.com. Se aprovechaba de un agujero en la seguridad de Windows 2000 y Windows XP, concretamente en el software que permite compartir archivos con otras máquinas.

Bugbear

Atacó por primera vez en octubre de 2002 y se distribuyó a gran velocidad por todo el mundo, infectando a un gran número de usuarios. Podía desactivar los programas de seguridad de la computadora, además de abrir una puerta trasera en el equipo infectado. Llegaba a través del correo electrónico, usando títulos como "Interesante", "Hola" o "Sólo para recordarte", para inducir al usuario a que abra el mensaje infectado.

Atacó por primera vez en octubre de 2002 y se distribuyó a gran velocidad por todo el mundo, infectando a un gran número de usuarios. Podía desactivar los programas de seguridad de la computadora, además de abrir una puerta trasera en el equipo infectado. Llegaba a través del correo electrónico, usando títulos como "Interesante", "Hola" o "Sólo para recordarte", para inducir al usuario a que abra el mensaje infectado.

Código Rojo

El famoso virus que sorprendió al mundo en el año 2001, regresó en marzo del año pasado. No causó tantos estragos como durante su primera aparición, porque las empresas ya estaban preparadas tras el anterior ataque. Afectaba a sistemas operativos Windows en sus versiones NT/2000/XP que tuvieran instalado Microsoft IIS y que no hubieran sido corregidos con un parche que el gigante informático lanzó en 2001. "Código Rojo" modificaba algunos parámetros del sistema y abría una puerta trasera.

El famoso virus que sorprendió al mundo en el año 2001, regresó en marzo del año pasado. No causó tantos estragos como durante su primera aparición, porque las empresas ya estaban preparadas tras el anterior ataque. Afectaba a sistemas operativos Windows en sus versiones NT/2000/XP que tuvieran instalado Microsoft IIS y que no hubieran sido corregidos con un parche que el gigante informático lanzó en 2001. "Código Rojo" modificaba algunos parámetros del sistema y abría una puerta trasera.

SQL Slammer

Fue, probablemente, la infección más rápida de la historia de Internet. SQL Slammer o también conocido como Zafiro, se propagó por todo el mundo en sólo 10 minutos e hizo que la Red estuviera mucho más lenta. Slammer era un gusano que se aprovechó de una falla en la base de datos del servidor SQL de Microsoft, causó daños rápidamente, se duplicó y saturó archivos de todo el mundo.

Se trató de un pequeño programa que se copiaba a sí mismo y, a diferencia de los virus enviados en mensajes electrónicos, no causó daños en las computadoras que lo recibieron. En cambio, su objetivo fueron los accesos a los servicios de Internet, entre ellos los de compra o los bancarios, que se volvieron mucho más lentos.

Fue, probablemente, la infección más rápida de la historia de Internet. SQL Slammer o también conocido como Zafiro, se propagó por todo el mundo en sólo 10 minutos e hizo que la Red estuviera mucho más lenta. Slammer era un gusano que se aprovechó de una falla en la base de datos del servidor SQL de Microsoft, causó daños rápidamente, se duplicó y saturó archivos de todo el mundo.

Se trató de un pequeño programa que se copiaba a sí mismo y, a diferencia de los virus enviados en mensajes electrónicos, no causó daños en las computadoras que lo recibieron. En cambio, su objetivo fueron los accesos a los servicios de Internet, entre ellos los de compra o los bancarios, que se volvieron mucho más lentos.

Sircam

Es un gusano que llegaba oculto dentro de un mensaje de correo electrónico. La primera línea del contenido del mensaje decía “Hola como estas?”. Sircam fue muy contagioso, ya que se propagaba muy rápido, enviándose automáticamente a todos los contactos que encuentra en la libreta de direcciones de las computadoras infectadas. También infectaba todas las terminales con Windows NT de una red. Esto lo convirtió en un virus especialmente peligroso para las empresas. Entre sus objetivos figuran obtener datos privados de los usuarios que infecta, agotar el espacio libre del disco rígido y borrar la información que contiene.

Es un gusano que llegaba oculto dentro de un mensaje de correo electrónico. La primera línea del contenido del mensaje decía “Hola como estas?”. Sircam fue muy contagioso, ya que se propagaba muy rápido, enviándose automáticamente a todos los contactos que encuentra en la libreta de direcciones de las computadoras infectadas. También infectaba todas las terminales con Windows NT de una red. Esto lo convirtió en un virus especialmente peligroso para las empresas. Entre sus objetivos figuran obtener datos privados de los usuarios que infecta, agotar el espacio libre del disco rígido y borrar la información que contiene.

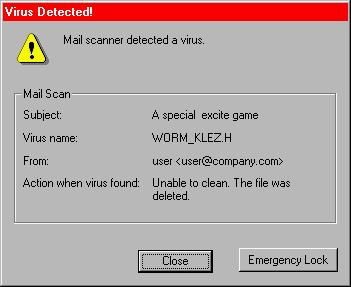

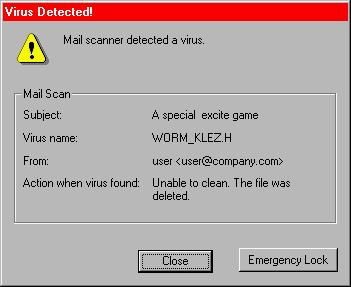

Klez

Este peligroso virus protagonizó durante el año pasado casi el 18 por ciento de los ataques llevados a cabo en los equipos de los usuarios. Para conseguirlo, Klez utilizó la “ingeniería social”, que le permite presentarse bajo diversas formas, y se aprovechó de un conocido agujero de seguridad del Internet Explorer para ejecutarse en forma automática con sólo abrir la vista previa del mensaje del email. Borra archivos, envía documentos confidenciales a terceros e introduce el virus Elkern.C en la máquina infectada.

Este peligroso virus protagonizó durante el año pasado casi el 18 por ciento de los ataques llevados a cabo en los equipos de los usuarios. Para conseguirlo, Klez utilizó la “ingeniería social”, que le permite presentarse bajo diversas formas, y se aprovechó de un conocido agujero de seguridad del Internet Explorer para ejecutarse en forma automática con sólo abrir la vista previa del mensaje del email. Borra archivos, envía documentos confidenciales a terceros e introduce el virus Elkern.C en la máquina infectada.

I Love You o Loveletter

El célebre gusano usaba una supuesta carta de amor como señuelo para realizar su infección. Su propagación fue muy rápida, gracias a mensajes de correo electrónico con un archivo adjunto llamado LOVE-LETTER-FOR-YOU.TXT.VBS. Los efectos de este virus son muy dañinos ya que borra el contenido de todos los archivos con las extensiones VBS, VBE, JS, JSE, CSS, WSH, SCT, HTA, JPG, JPEG, MP3 y MP2 y obtiene información confidencial que está en la computadora afectada y la envía al creador del virus, algo grave sobre todo para las redes en empresas.

El célebre gusano usaba una supuesta carta de amor como señuelo para realizar su infección. Su propagación fue muy rápida, gracias a mensajes de correo electrónico con un archivo adjunto llamado LOVE-LETTER-FOR-YOU.TXT.VBS. Los efectos de este virus son muy dañinos ya que borra el contenido de todos los archivos con las extensiones VBS, VBE, JS, JSE, CSS, WSH, SCT, HTA, JPG, JPEG, MP3 y MP2 y obtiene información confidencial que está en la computadora afectada y la envía al creador del virus, algo grave sobre todo para las redes en empresas.

Melissa

Este virus de macro, que apareció en 1998, desactivaba opciones de Word y modificaba los documentos que se utilizaban. Llegaba como un documento de este procesador de textos incluido en un email. Su propagación fue muy rápida ya que se enviaba automáticamente a los cincuenta primeros contactos que encuentra dentro de la libreta de direcciones de Outlook. Se limitaba a deshabilitar opciones en la ventana de Word e insertar un texto en los documentos que el usuario tenga abiertos.

Este virus de macro, que apareció en 1998, desactivaba opciones de Word y modificaba los documentos que se utilizaban. Llegaba como un documento de este procesador de textos incluido en un email. Su propagación fue muy rápida ya que se enviaba automáticamente a los cincuenta primeros contactos que encuentra dentro de la libreta de direcciones de Outlook. Se limitaba a deshabilitar opciones en la ventana de Word e insertar un texto en los documentos que el usuario tenga abiertos.

Michelangelo

Uno de los primeros que se ganó fama mundial. El nombre es por el día en que activa su carga dañina, el 6 de marzo, día del nacimiento de Michelangelo, aunque se desconoce la razón real por la que el autor lo programó para esta fecha. Este legendario virus infectaba el sector de arranque de los disquetes y el de los discos rígidos y ese día de marzo eliminaba información del disco e impedía que la PC arranque.

Uno de los primeros que se ganó fama mundial. El nombre es por el día en que activa su carga dañina, el 6 de marzo, día del nacimiento de Michelangelo, aunque se desconoce la razón real por la que el autor lo programó para esta fecha. Este legendario virus infectaba el sector de arranque de los disquetes y el de los discos rígidos y ese día de marzo eliminaba información del disco e impedía que la PC arranque.